No hay vuelta atrás, el smartphone se ha convertido en una parte esencial de nuestra vida. Gracias a los dispositivos inteligentes, estamos conectados a todas horas, llegando a unos niveles de interconectividad con el resto del mundo y con la realidad digital que nunca nadie se podría haber llegado a imaginar hace apenas una década.

Como sucede en cualquier realidad, también nos encontramos con una cara negativa en esta moneda: estos dispositivos inteligentes guardan datos cada vez más sensibles de nuestro a día a día, como ocurre con en el caso del fintech y la información financiera, con los consiguientes problemas de seguridad para los usuarios que su conexión a Internet puede acarrear. ¿Están nuestros datos a salvo?

«Los ciberdelincuentes también empiezan a usar el IoT para sus ataques o se centran en los móviles como un enorme espacio de juegos«, aseguraba en este sentido Marcos Gómez, subdirector de Servicios de Ciberseguridad de INCIBE. Por lo que parece que la realidad existe, pero ¿hasta qué nivel?

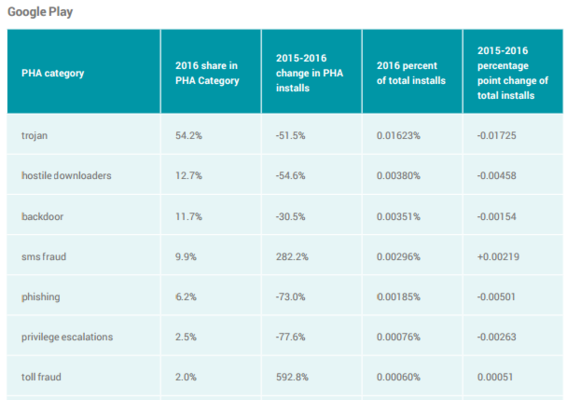

Estos datos, sin embargo, se traducen en un ligero aumento respecto a 2015, cuando la cifra se situaba en el medio punto. Por lo tanto, la incidencia no es muy alta, ya que no llega ni a un uno por ciento de los ciudadanos del mundo, pero cabe recordar que el peligro es mayor si la descarga de herramientas o contenidos se realiza a través de puntos no oficiales.

Android, además, cuenta con casi el 90% de la telefonía mundial, según se puede observar en las últimas mediciones para 2016, por lo que la presencia de estos riesgos en el sistema operativo no debe ser tomado como un tema baladí, más cuando el mercado de móviles no hace más que crecer en todo el mundo.

Solo uno de cada cinco bancos confía en su ciberseguridad

En cualquier caso, los troyanos siguen constituyendo la mayor amenaza -igual que ocurre en otros dispositivos informáticos de mayor tamaño- y representan más de la mitad de los archivos maliciosos que se descargan a través de la tienda oficial de Android. Los descargadores hostiles, los fraudes a través de sms, el phising o las puertas traseras consituyen el resto de amenazas más apremiantes para los usuarios.

Estos datos se multiplican, como ya hemos observado, sí se accede a través de canales poco controlados. A través de esta vía, los troyanos constituirían el 2,5% de todas las instalaciones realizadas.

Cabe remarcar, en cualquier caso, que a pesar de la creencia popular, Apple también cuenta con ciertas vulnerabilidades como sistema operativo. Es decir, sí existen virus para el iPhone. De hecho, a finales de 2015, Checkmarx y AppSec Labs se encargaron de publicar un informe que lanzaba una conclusión bastante llamativa: los porcentajes de vulnerabilidades críticas son mayores en apps de iOS que en las de Android.

Los pasos en seguridad de Google

Lo cierto es que la compañía de Mountain View ha iniciado una verdadera cruzada en aras de lograr la seguridad en estos dispositivos. Según se confirma en el propio estudio, Verify Apps realiza un total de 750 millones de comprobaciones diarias, rastreando la presencia de posibles PHA.

Las actualizaciones de seguridad se han convertido en otra de las herramientas claves para luchar contra los ciberdelincuentes. Por ello, Google realiza al menos una al mes en todos los teléfonos que hacen uso de su sistema operativo –Android-.

En lo que respecta a la vulnerabilidad de las empresas, la compañía del buscador ha puesto su máximo empeño en mitigar los posibles ataques, por ello en el evento de Nougat de 2016 presentó una serie de herramientas en este sentido.

Otro ciberataque a Yahoo ¿estamos a salvo los ciudadanos?

Cabe recordar, para finalizar, que son los usuarios empresariales los que pueden sufrir las peores consecuencias de un ataque a través de esta vía. «Desde la más pequeña hasta la más grande es susceptible de recibir o sufrir ataques. Lo importante es que en cada una de ellas y por lo tanto en cada medida se disponga de elementos de detección, defensa y prevención, y también de respuesta y mitigación«, confirmaba sobre esta cuestión el representante de INCIBE.